Lagrede prosedyrer gir forbedret ytelse fordi færre anrop må sendes til databasen. For eksempel, hvis en lagret prosedyre har fire SQL-setninger i koden, trenger det bare å være et enkelt kall til databasen i stedet for fire kall for hver enkelt SQL-setning. Sist endret: 2025-01-22 17:01

SharkBite-beslag leveres med en PEX-avstivning forhåndslastet i beslaget for PEX, PE-RT og HDPE. PEX-avstivningen trenger ikke å fjernes for kobber- eller CPVC-applikasjoner. Skyv beslaget til innsettingsmerket du nettopp har laget på røret. Slå på vannet og kontroller tilkoblingen. Sist endret: 2025-06-01 05:06

Fornuft som en måte å vite. Fornuft anses ofte som uvurderlig for å veie opp om kunnskapspåstander, eller til og med mennesker, er pålitelige. Fornuft er noen ganger kontrastert med følelser, der følelsesmessig språk og følelsesmessige argumenter synes å hindre vår søken etter kunnskap; avlede oss fra "sannheten". Sist endret: 2025-01-22 17:01

tre På samme måte, hva er automatiseringssystem? Automasjon eller automatisk kontroll er bruken av ulike kontroll systemer for drift av utstyr som maskineri, prosesser i fabrikker, kjeler og varmebehandlingsovner, slå på telefonnettverk, styring og stabilisering av skip, fly og andre applikasjoner og kjøretøy med minimalt eller redusert menneskelig På samme måte, hva er behovene til automatisering?. Sist endret: 2025-01-22 17:01

Kommandolinjeparametere. For å starte opp et WildFly 8 administrert domene, kjør $JBOSS_HOME/bin/domain.sh skriptet. For å starte opp en frittstående server, kjør $JBOSS_HOME/bin/standalone.sh. Uten argumenter brukes standardkonfigurasjonen. Sist endret: 2025-01-22 17:01

De beste smarttelefonene i mellomklassen du kan kjøpe Xiaomi Mi 9T Pro: En eksepsjonell telefon til en fantastisk pris. Motorola Moto G7 Power: Best for batterilevetid. Google Pixel 3a: Det beste mellomtonekameraet. OnePlus 6T: En flott mellomtonetelefon, nå gjort enda bedre. Xiaomi Pocophone F1: Beste mellomtonetelefon under £300. Sist endret: 2025-01-22 17:01

Enterprise- og Enterprise Plus-lisensene bygger på funksjonene som følger med vSAN Standard og Advanced ved å legge til støtte for vSAN-utvidede klyngekonfigurasjoner og data-at-rest-kryptering. Deduplisering og komprimering og RAID-5/6 slettekodingsfunksjoner krever en all-flash vSAN-konfigurasjon. Sist endret: 2025-01-22 17:01

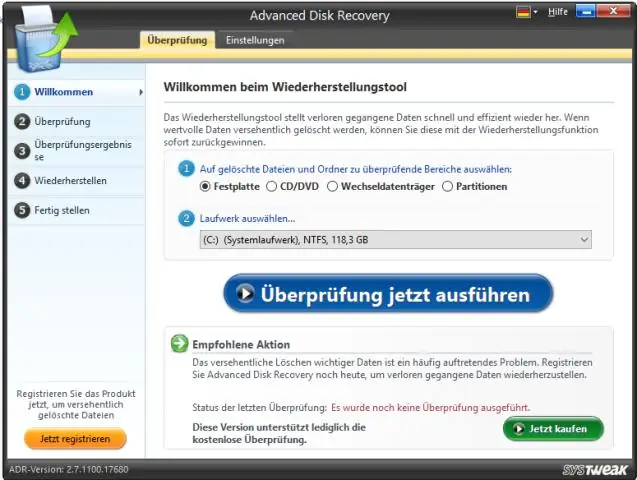

Gjenopprett tapte data ved hjelp av Disk Drill Start Disk Drill. Last ned Disk Drill for Windows for å gjenopprette slettede filer. Velg Drive & Recovery Type. Finn stasjonen du ønsker å gjenopprette slettede data fra i listen over tilgjengelige stasjoner. Gjenopprett dine slettede filer. Fortsett ved å hente slettede filer. Sist endret: 2025-06-01 05:06

IPhone og iPad: Åpne PDF-vedlegget i Mail, og klikk deretter på "Markup and Reply" for å signere. iPhone og Android: Last ned Adobe Fill & Sign, åpne PDF-filen og trykk på Signatur-knappen. Chrome: Installer HelloSign-utvidelsen, last opp PDF-en og klikk på Signatur-knappen. Sist endret: 2025-06-01 05:06

Gemfile er en fil som må være plassert i roten av rails-prosjektet ditt. Den brukes til å beskrive edelstensavhengigheter for Ruby-programmer. Det første i gemfilen din er en kilde der du forteller Gemfilen hvor den skal lete etter edelstener. Kilde kan kalles som en blokk, og du kan ha flere kilder i gemfilen din. Sist endret: 2025-01-22 17:01

De tre prikkene er kjent som spredningsoperatøren fra Typescript (også fra ES7). Spredningsoperatoren returnerer alle elementene i en matrise. Sist endret: 2025-01-22 17:01

Gjennomsnittlig timelønn for Chili's Cook/Dishwasher i USA er omtrent $11,52, som oppfyller landsgjennomsnittet. Sist endret: 2025-01-22 17:01

Problemløsning er et grunnleggende middel for å utvikle matematisk kunnskap på ethvert nivå. Problemløsning gir elevene en kontekst som hjelper dem å få mening ut av matematikken de lærer. Problemer kan brukes til å introdusere nye konsepter og utvide tidligere lært kunnskap. Sist endret: 2025-01-22 17:01

Du kan logge på kontoen din for å se belønningen din på Chilis mobilapp, chilis.com/rewards eller bordets Ziosk. For å løse inn, enten velg eller skann belønningen på bordets Ziosk. Sist endret: 2025-01-22 17:01

Termitter spiser ikke ved fra et tre. Når termitter blir funnet i eller på et levende tre, er det noe som forårsaker at marg- eller kambiumlaget på treet dør. Termitter invaderer og spiser den døde cellulosen. Det antas at røtter vokser like langt ut som grener gjør på de fleste trær. Sist endret: 2025-06-01 05:06

"følgeobjekt" er en utvidelse av begrepet "objekt": et objekt som er en følgesvenn til en bestemt klasse, og dermed har tilgang til metoder og egenskaper på privat nivå. Sist endret: 2025-01-22 17:01

Mobil IP er en kommunikasjonsprotokoll (skapt ved å utvide Internet Protocol, IP) som lar brukerne flytte fra ett nettverk til et annet med samme IP-adresse. Den sikrer at kommunikasjonen vil fortsette uten at brukerens økter eller tilkoblinger blir avbrutt. Sist endret: 2025-01-22 17:01

Endre Minecraft View Distance Logg inn på Minecraft-serverens kontrollpanel og stopp deretter serveren. Klikk på Filer på venstre side av kontrollpanelet. Klikk deretter på Konfigurasjon. I konfigurasjonsområdet klikker du for å redigere Minecraft Server Settings-filen. Rull ned til feltet Vis avstand. Velg en visningsavstand mellom 3-10. Sist endret: 2025-01-22 17:01

En maskin er den logiske representasjonen av datamaskinen som er vert for én eller flere WebLogic Server-forekomster. Hver administrert server må tilordnes en maskin. Administrasjonsserveren bruker maskindefinisjonen i forbindelse med Node Manager for å starte eksterne servere. Sist endret: 2025-01-22 17:01

CSS. Står for 'Cascading Style Sheet'. Cascading style sheet brukes til å formatere layouten til nettsider. De kan brukes til å definere tekststiler, tabellstørrelser og andre aspekter ved nettsider som tidligere bare kunne defineres i en sides HTML. Sist endret: 2025-01-22 17:01

Gjør mens-aktiviteten lar deg utføre en spesifisert del av automatiseringen mens en betingelse er oppfylt. Når den angitte betingelsen ikke lenger er oppfylt, går prosjektet ut av loopen. Denne typen aktivitet kan være nyttig for å gå gjennom alle elementene i en matrise, eller utføre en bestemt aktivitet flere ganger. Sist endret: 2025-01-22 17:01

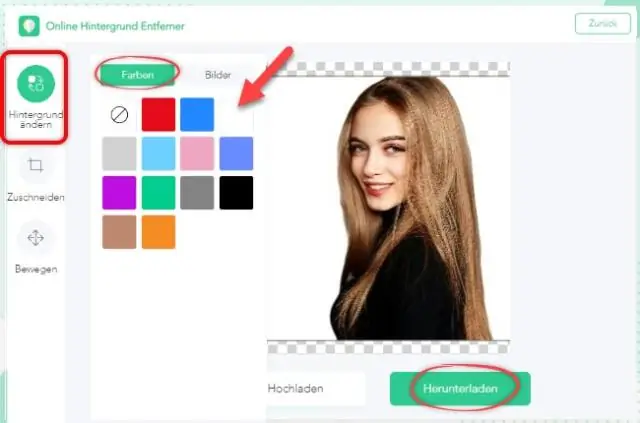

Slik fjerner du bakgrunn ved hjelp av PICSART (EraserTool) Trinn 1: Åpne bilde i Picsart. OpenPicsart. Trinn 2: Gå til Tegning-fanen. Bildet vil være inne i redaktøren. Trinn 3: Velg viskelærverktøyet og endre innstillingene. Nå vil bildet være i tegnevinduet. Trinn 4: Slett bakgrunnen. Trinn 5: Lagre bildet. Trinn 6: Konklusjon. Sist endret: 2025-01-22 17:01

Våre generelle funn viser at AWS on-demand-forekomster er omtrent 300 % dyrere enn å bruke tradisjonell serverbasert infrastruktur. Å bruke AWS-reserverte forekomster er omtrent 250 % dyrere enn å kontrahere tilsvarende fysiske servere for like lang tid. Sist endret: 2025-06-01 05:06

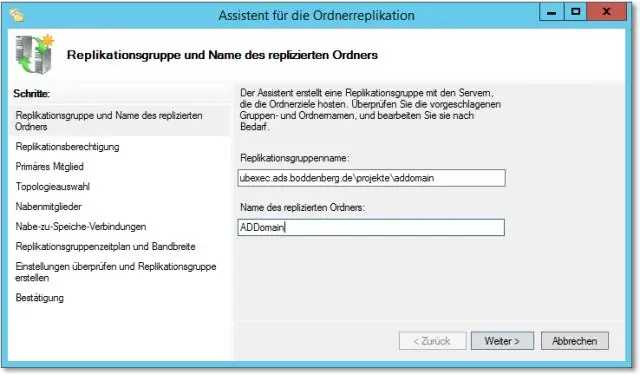

Distribuert filsystem (DFS) er Microsofts løsning på problemet: en forenklet måte for brukere å få tilgang til geografisk spredte filer. DFS lar systemadministrator lage trær av virtuelle kataloger som samler delte mapper på tvers av hele nettverket. Sist endret: 2025-01-22 17:01

Trinn 2: Kontroller at PC-en din godtar CAC Reader Høyreklikk på Windows-logoen som du finner i nedre venstre hjørne av skjermen. Klikk System og deretter Enhetsbehandling. Rull ned til der det står Smartkortlesere og klikk på den lille trekanten ved siden av for å komme i gang. Sist endret: 2025-01-22 17:01

Logical Volume Management (LVM) er et diskadministrasjonsalternativ som alle større Linux-distribusjoner inkluderer. Enten du trenger å sette opp lagringsbassenger eller bare trenger å dynamisk lage partisjoner, er LVM sannsynligvis det du leter etter. Sist endret: 2025-01-22 17:01

SnapBridge fungerer med alle Nikon Wi-Fi-funksjoner som er låst. Denne tråden er låst. SnapBridge fungerer med D3200, D3300, D5200, D5300, D5500, D7100, D7200, D610, Df, D750. Sist endret: 2025-01-22 17:01

Et vanlig substantiv er det generiske navnet på en person, sted eller ting i en klasse eller gruppe. I motsetning til egennavn, skrives ikke et vanlig substantiv med stor bokstav med mindre det enten starter en setning eller vises i en tittel. Vanligvis vil det være ganske tydelig om en bestemt person, sted eller ting blir navngitt. Sist endret: 2025-01-22 17:01

Slette kontoen din Gå til Nextplus > Meny > Min profilinformasjon > Trykk på informasjonen din for å fjerne. Hvis du endrer mening om denne forespørselen, logger du ganske enkelt på kontoen din igjen innen noen få dager etter at du har logget ut. Sist endret: 2025-01-22 17:01

JTAG (Joint Test Action Group) er et grensesnitt som brukes til å feilsøke og programmere enheter som mikrokontrollere og CPLD-er eller FPGA-er. Dette unike grensesnittet lar deg feilsøke maskinvaren enkelt i sanntid (dvs. emulere). Den kan kontrollere klokkesyklusene som leveres til mikrokontrolleren direkte gjennom programvare. Sist endret: 2025-01-22 17:01

Identitetsadministrasjon (ID-administrasjon) er den organisatoriske prosessen for å identifisere, autentisere og autorisere enkeltpersoner eller grupper av mennesker til å ha tilgang til applikasjoner, systemer eller nettverk ved å knytte brukerrettigheter og begrensninger til etablerte identiteter. Sist endret: 2025-01-22 17:01

Packer vs Terraform: Hva er forskjellene? Utviklere beskriver Packer som "Lag identiske maskinbilder for flere plattformer fra en enkelt kildekonfigurasjon". Packer automatiserer opprettelsen av alle typer maskinbilder. Terraform vil bygge alle disse ressursene på tvers av alle disse leverandørene parallelt. Sist endret: 2025-01-22 17:01

Programmere en håndholdt modell av Uniden Bearcat-skanneren Trykk på 'Scan'-knappen for å sette den håndholdte enheten i skannemodus og trykk 'Manuell' for å gå inn i manuell programmeringsmodus. Skanneren din vil ha en rekke tilgjengelige kanaler som kan programmeres. Skriv inn kanalnummeret du ønsker å bruke og trykk 'Manuell' igjen. Sist endret: 2025-06-01 05:06

En blokksetning (eller sammensatt setning på andre språk) brukes til å gruppere null eller flere setninger. Blokken er avgrenset av et par krøllede parenteser og kan valgfritt merkes: var x = 1; la y = 1; hvis (sant) {var x = 2; la y = 2;} console.log(x); // forventet utgang: 2 console.log(y); // forventet utgang: 1. Sist endret: 2025-01-22 17:01

Ulovlig pornografi Ulovlig pornografi er utbredt på det mørke nettet. Det største problemet er uten tvil barnepornografi og tilhørende pedofile ringer. I 2015 ødela FBI et massivt barnepornonettsted på det mørke nettet ved å bruke skadelig programvare, utnyttelser i Adobe Flash og andre hacking-triks. Sist endret: 2025-06-01 05:06

Internett-protokollpakken er den konseptuelle modellen og settet med kommunikasjonsprotokoller som brukes på Internett og lignende datanettverk. Det er vanligvis kjent som TCP/IP fordi de grunnleggende protokollene i suiten er Transmission Control Protocol (TCP) og Internet Protocol (IP). Sist endret: 2025-06-01 05:06