Så kontroller om Diskbehandlingsverktøyet kan finne den eksterne harddisken. Åpne Diskbehandlingsverktøyet, gå til Søk, skriv diskmgmt.msc og trykk Enter. Hvis den eksterne stasjonen er oppført i Diskbehandling-vinduet, formaterer du den på riktig måte, slik at den vises neste gang du kobler den til PC-en. Sist endret: 2025-01-22 17:01

Når Android-telefonen din ikke ringer, er det flere mulige årsaker. Mest sannsynlig er det imidlertid mulig at du utilsiktet har dempet telefonen, forlatt den på fly eller ikke forstyrr-modus, aktivert viderekobling, eller det er et problem med en tredjepartsapp. Sist endret: 2025-01-22 17:01

Hvordan velge et kolonnenavn med mellomrom i MySQL? For å velge et kolonnenavn med mellomrom, bruk tilbakehakesymbolet med kolonnenavn. Symbolet er (` `). Tilbake-haken vises på tastaturet under tilde-operatøren (~). Sist endret: 2025-01-22 17:01

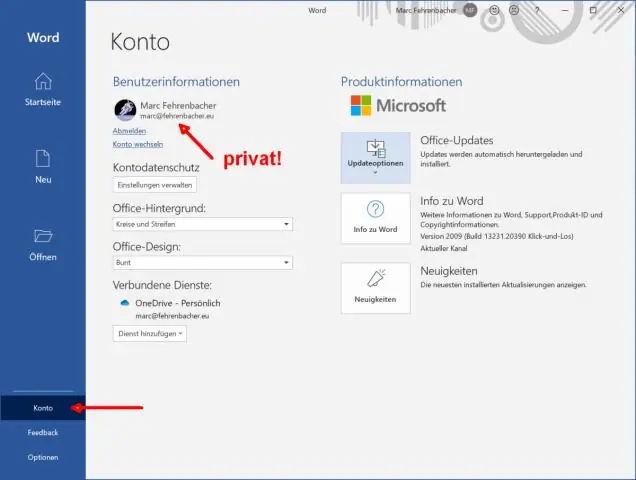

En Microsoft-konto er en gratis konto du bruker for å få tilgang til mange Microsoft-enheter og tjenester, for eksempel den nettbaserte e-posttjenesten Outlook.com (også kjent som hotmail.com,msn.com, live.com), Office Online-apper, Skype, OneDrive ,Xbox Live, Bing, Windows eller MicrosoftStore. Sist endret: 2025-06-01 05:06

Roomba® 700-, 800- og 900-serien: Trykk og hold CLEAN-knappen på roboten i 10 sekunder. Når knappen slippes, vil Roomba® spille omstartstonen. Roomba® 900-serien. Omstartsprosedyren er den samme for Roomba® 700- og 800-serien. Sist endret: 2025-01-22 17:01

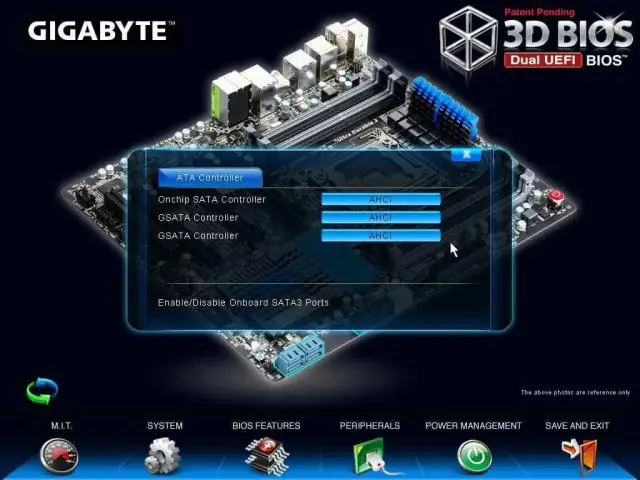

En datamaskins Basic Input Output System og komplementære Metal-Oxide Semiconductor håndterer sammen en rudimentær og viktig prosess: de setter opp datamaskinen og starter operativsystemet. BIOS-ens primære funksjon er å håndtere systemoppsettprosessen, inkludert driverinnlasting og oppstart av operativsystemet. Sist endret: 2025-01-22 17:01

Synkron: En synkron forespørsel blokkerer klienten til operasjonen er fullført. Asynkron En asynkron forespørsel blokkerer ikke klienten, dvs. nettleseren er responsiv. På den tiden kan brukeren også utføre andre operasjoner. I slike tilfeller blokkeres ikke nettleserens javascript-motor. Sist endret: 2025-01-22 17:01

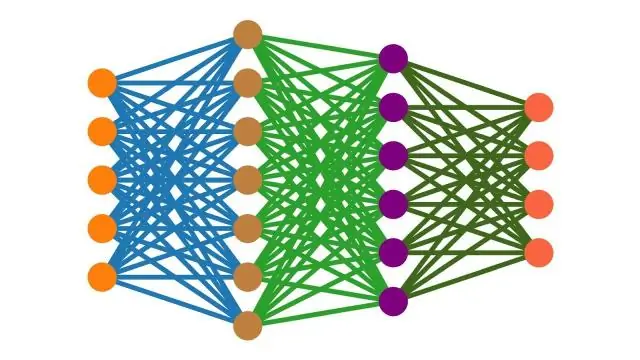

Maskinlæring er en applikasjon av kunstig intelligens (AI) som gir systemer muligheten til automatisk å lære og forbedre av erfaring uten å være eksplisitt programmert. Maskinlæring fokuserer på utvikling av dataprogrammer som kan få tilgang til data og bruke dem til å lære selv. Sist endret: 2025-06-01 05:06

En proxy-feil er et serverproblem. Feilmeldingen er vanligvis en melding som sendes fra det store Internett-nettverket til datamaskinen din via en aproxy-server. Proxy-feil er betegnet med feilkode 502. Sist endret: 2025-06-01 05:06

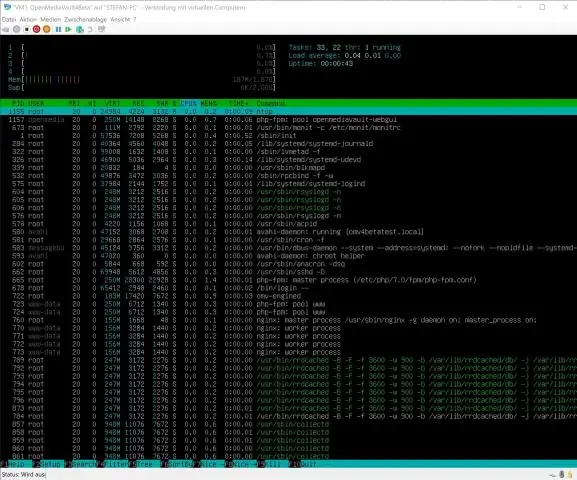

Slå av en node Kjør Windows-ledeteksten som administrator. Naviger til bin-katalogen i RelativityDataGrid-mappen. C: RelativityDataGridelasticsearch-mainin. Stopp Elasticsearch-tjenesten ved å kjøre følgende kommando:. kservice. flaggermus stopp. Sist endret: 2025-01-22 17:01

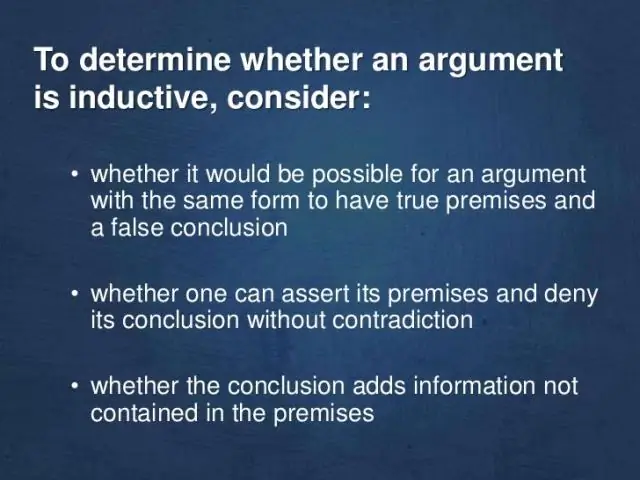

Et sterkt statistisk argument kan ha sanne premisser og en falsk konklusjon. Statistiske argumenter er basert på observasjoner, eller et utvalg. Statistiske (induktive) argumenter inkluderer argumenter som utleder en generell regel fra spesifikke tilfeller. Sist endret: 2025-01-22 17:01

Standard nettbannere Størrelse Stil Gif-vekt 468 x 60 Full Banner 20 KB 728 x 90 Leaderboard 25 KB 336 x 280 Square 25 KB 300 x 250 Square 25 KB. Sist endret: 2025-04-28 16:04

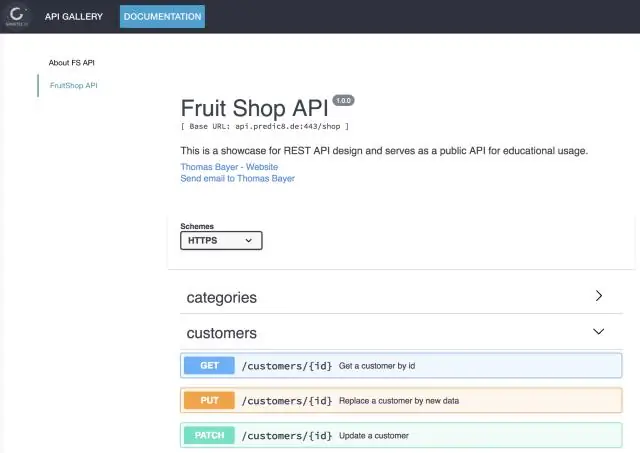

Hvordan skrive god API-dokumentasjon Oppretthold en klar struktur. Limet som holder dokumentasjonen sammen er strukturen, og den utvikler seg normalt etter hvert som du utvikler nye funksjoner. Skriv detaljerte eksempler. De fleste API-er har en tendens til å inkludere mange komplekse API-endepunkter. Konsistens og tilgjengelighet. Tenk på dokumentasjonen din under utvikling. Konklusjon. Sist endret: 2025-01-22 17:01

Du lager dem ved å ta bilder med et kamera, ta et skjermbilde på skrivebordet eller lagre en fil i et bilderedigeringsprogram. De fleste bilderedigerere har muligheten til å lagre filer i BMP-format, et tapsfritt komprimeringsformat som ligner på TIFF og passer for detaljert arbeid offline. En fotograf tar et bilde. Sist endret: 2025-01-22 17:01

Metode 5 Safari Åpne Safari. Denne blå, kompassformede appen skal være i Mac-dokken nederst på skjermen. Klikk Safari. Klikk på Innstillinger…. Klikk på fanen Utvidelser. Klikk på Avinstaller ved siden av verktøylinjen. Klikk på Avinstaller når du blir bedt om det. Lukk og åpne Safari på nytt. Sist endret: 2025-01-22 17:01

IP (eller IPX)-klassifisering er merket som beskriver beskyttelsesnivået (gitt av innkapslingen til enheten) mot støv, vann og inntrenging av andre partikler eller væsker. Du kan se den generelle formen for IP-vurderingen i bildet nedenfor. Sist endret: 2025-01-22 17:01

En dialogboks er et midlertidig vindu et program oppretter for å hente brukerinndata. Et program bruker vanligvis dialogbokser for å be brukeren om tilleggsinformasjon for menyelementer. Sist endret: 2025-01-22 17:01

5 svar Koble Pi til PC-ens Ethernet-port med en vanlig Ethernet-kabel. Gå til 'Nettverkstilkoblinger' på Windows-PCen og velg 'Trådløs nettverkstilkobling' Høyreklikk og velg egenskaper. Start PC-en på nytt. Nå vil Pi-en din få en IP-adresse fra PC-en din og få tilgang til Internett via PC-en din. Sist endret: 2025-01-22 17:01

Cat6 Networking RJ45 Ethernet Patch-kabel for PS4 og andre konsoller. Denne Ethernet-kabelen for PS4 kan gi nettverkshastigheter på opptil 1000 Mbps på en avstand på 100 meter, med hastigheten økende over avstander kortere enn 100 meter. Sist endret: 2025-01-22 17:01

SHA-256 er nå industristandard signatur-hash-algoritmen for SSL-sertifikater. SHA-256 gir sterkere sikkerhet og har erstattet SHA-1 som anbefalt algoritme. Det er ingen ekstra kostnad for bruk av SHA-256. SHA-1 avvikles som en del av SHA-256-migreringsplanen. Sist endret: 2025-01-22 17:01

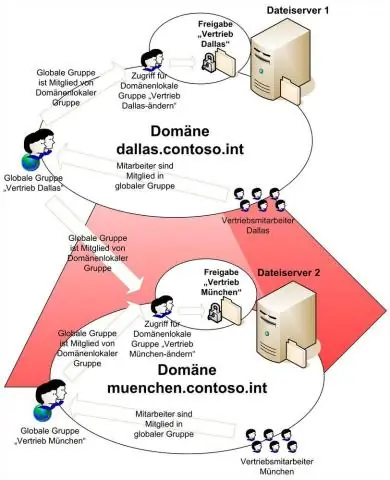

Opprette et privat nettverk mellom vert og gjest-VM Åpne Hyper-V (Kjør –> virtmgmt.msc) Fra høyremenyen, velg Virtual Switch Manager. Velg Ny virtuell nettverkssvitsj og velg Intern som type. Åpne nå VM-innstillingene. Deretter må vi tildele statiske IP-adresser til de to nettverkskortene. Sist endret: 2025-06-01 05:06

Bruk en MOBI Converter for å konvertere ePubtoMOBI Flere stasjonære MOBI-konverterere er tilgjengelige som gratis nedlasting. En favoritt er Caliber. Caliber konverterer ikke barePub til MOBI, men den konverterer også alle bokformater til det e-bokformatet du ønsker. Sist endret: 2025-01-22 17:01

Bruk Photo Sharing Plus for å vise bilder, videoer og sanger på din Bravia TV. Med PhotoSharing Plus kan du koble til, se og lagre favorittbilder, videoer og sanger på TV-en ved hjelp av enheter som smarttelefoner eller nettbrett. Opptil 10 smarttelefoner eller nettbrett kan kobles til TV-en samtidig. Sist endret: 2025-01-22 17:01

Kilde: U.S. Census Bureau, 2015 AmericanCommunity Survey. Blant alle husholdninger hadde 78 prosent en stasjonær eller bærbar datamaskin, 75 prosent hadde en håndholdt datamaskin som en smarttelefon eller annen håndholdt trådløs datamaskin, og 77 prosent hadde et bredbåndsinternettabonnement. Sist endret: 2025-01-22 17:01

Sikkerhetsregelen. Sikkerhetsregelen krever passende administrative, fysiske og tekniske sikkerhetstiltak for å sikre konfidensialiteten, integriteten og sikkerheten til elektronisk beskyttet helseinformasjon. Sist endret: 2025-01-22 17:01

Grunnleggende kopiering Trykk på Kopi-fanen for å forsikre deg om at du er i kopifunksjonen til skriveren. Plasser originalene i materen (forsiden opp) eller på glassplaten (forsiden ned). Trykk Start for å kopiere. Trykk på Ferdig. Du kan nå begynne å kopiere en annen original mens den forrige jobben skrives ut. Sist endret: 2025-01-22 17:01

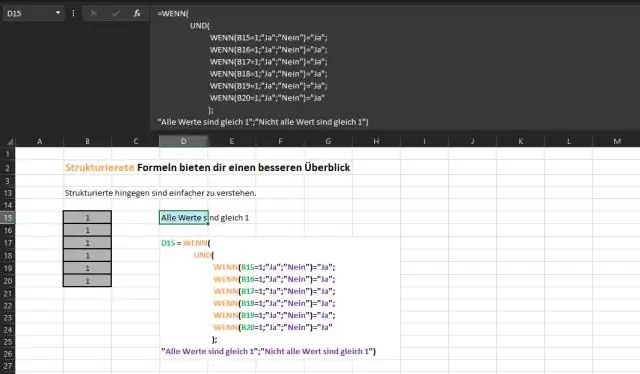

Klikk på Microsoft Office-knappen, og klikk deretter på Lagre som. I Filnavn-boksen skriver du inn navnet du vil bruke for malen. Klikk på Excel-mal i boksen Lagre som, eller klikk på Excel-makroaktivert mal hvis arbeidsboken inneholder makroer du vil gjøre tilgjengelig i malen. Klikk Lagre. Sist endret: 2025-01-22 17:01

Finn dupliserte verdier i én kolonne i en tabell, bruker du, følg disse trinnene: Først bruker du GROUP BY-leddet til å gruppere alle rader etter målkolonnen, som er kolonnen du vil sjekke duplikat. Deretter bruker du funksjonen COUNT() i HAVING-leddet for å sjekke om en gruppe har mer enn 1 element. Sist endret: 2025-01-22 17:01

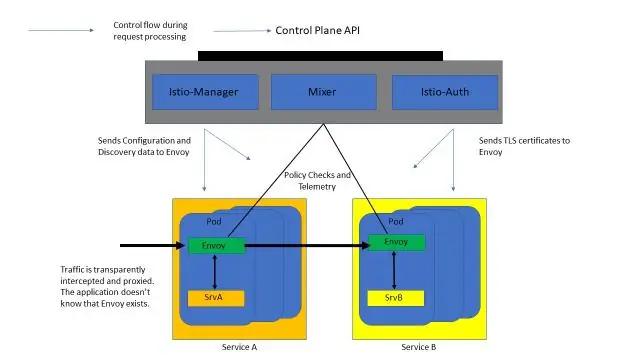

Et Istio-tjenestenett er logisk delt opp i et dataplan og et kontrollplan. Dataplanet er sammensatt av et sett med intelligente proxyer (Envoy) utplassert som sidevogner. Disse proxyene formidler og kontrollerer all nettverkskommunikasjon mellom mikrotjenester sammen med Mixer, en generell policy- og telemetrihub. Sist endret: 2025-01-22 17:01

Applikasjonspakke (programvarepakke) En samling av programmer eller moduler som er rettet mot en eller annen generisk applikasjon og kan skreddersys (kanskje med noen tillegg) til behovene til en spesifikk forekomst av applikasjonen. A Dictionary of Computing. ×'applikasjonspakke.. Sist endret: 2025-01-22 17:01

Flammepunkter bestemmes eksperimentelt ved å varme opp væsken i en beholder og deretter introdusere en liten flamme rett over væskeoverflaten. Temperaturen der det er flamme/tenning registreres som flammepunkt. To generelle metoder kalles lukket kopp og åpen kopp. Sist endret: 2025-06-01 05:06

Definisjon: Adaptermønsteret konverterer grensesnittet til en klasse til et annet grensesnitt klienter forventer. Adapter lar klasser jobbe sammen som ikke kunne ellers på grunn av inkompatible grensesnitt. Sist endret: 2025-01-22 17:01

AWS CloudFormation-maler. AWS CloudFormation forenkler klargjøring og administrasjon på AWS. Du kan lage maler for tjenesten eller applikasjonsarkitekturene du ønsker, og la AWS CloudFormation bruke disse malene for rask og pålitelig levering av tjenestene eller applikasjonene (kalt "stabler"). Sist endret: 2025-01-22 17:01

De tre hovedformene for minnelagring er sensorisk hukommelse, korttidshukommelse og langtidshukommelse. Sist endret: 2025-01-22 17:01

Klinisk informatikk, også kjent som helseinformatikk, er studiet av hvordan teknologi og dataanalyse kan brukes til å forbedre pasientbehandlingsplaner. I kjernen er klinisk informatikk, også kjent som anvendt klinisk informatikk, sentret om å gi bedre pasientbehandling ved hjelp av teknologi. Sist endret: 2025-01-22 17:01

Live Photos er en morsom iPhone-funksjon som skaper et "levende" bilde ved å legge ved et kort videoklipp til et bilde. Galaxy S8 har en lignende funksjon kalt Motion Photos, men du må slå den på. Sist endret: 2025-01-22 17:01

For å installere spesifikke nodejs-versjoner, besøk vår veiledning Installer spesifikk Nodejs-versjon med NVM. Trinn 1 – Legg til node. js PPA. Node. Trinn 2 – Installer Node. js på Ubuntu. Du kan legge til Node. Trinn 3 – Sjekk node. js og NPM-versjon. Trinn 4 – Opprett demowebserver (valgfritt) Dette er et valgfritt trinn. Sist endret: 2025-06-01 05:06

James H. Clark Marc Andreessen. Sist endret: 2025-06-01 05:06

Åpne Active Directory-konsollen fra ledeteksten Kommandoen dsa. msc brukes også til å åpne Active Directory fra ledeteksten. Sist endret: 2025-06-01 05:06

Disse gruppene på 4-biter bruker en annen type nummereringssystem som også ofte brukes i datamaskiner og digitale systemer kalt heksadesimale tall. Siden det er et base-16-system, bruker det heksadesimale nummereringssystemet derfor 16 (seksten) forskjellige sifre med en kombinasjon av tall fra 0 til 15. Sist endret: 2025-01-22 17:01