Innholdsfortegnelse:

- Forfatter Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:51.

- Sist endret 2025-01-22 17:35.

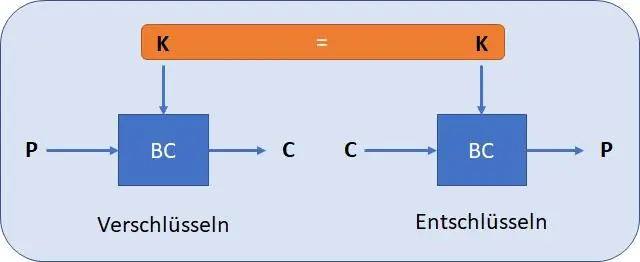

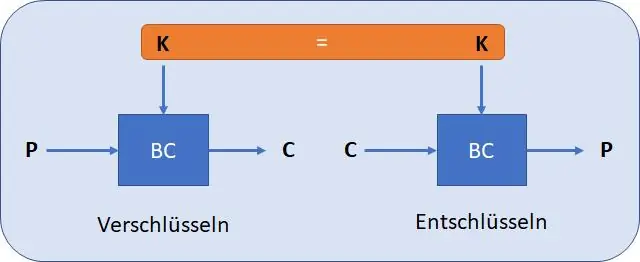

Symmetrisk - nøkkel algoritmer bruker en enkelt delt nøkkel ; å holde data hemmelig krever å holde disse nøkkel hemmelig. I noen tilfeller nøkler er tilfeldig generert ved å bruke en tilfeldig tallgenerator (RNG) eller pseudorandom number generator (PRNG). En PRNG er en datamaskin algoritme som produserer data som vises tilfeldig under analyse.

Følgelig, hvordan genereres asymmetriske nøkler?

For eksempel, asymmetrisk kryptering består av en trippel Gen, Enc og Dec hvor Gen representerer nøkkel par generasjon. Og nøkkel Paret består selvfølgelig av en offentlig og en privat del. RSA starter i utgangspunktet med genererer to store tilfeldige primtall, det starter ikke nødvendigvis med et enkelt tall.

Videre, hvordan fungerer symmetriske nøkler? Symmetrisk kryptering er en type kryptering hvor bare en nøkkel (en hemmelighet nøkkel ) brukes til både å kryptere og dekryptere elektronisk informasjon. Ved bruk av symmetrisk kryptering algoritmer konverteres data til en form som ikke kan forstås av noen som gjør ikke besitter hemmeligheten nøkkel å dekryptere den.

Hvordan lager du en symmetrisk nøkkel på denne måten?

For å lage identiske symmetriske nøkler på to forskjellige servere

- I Object Explorer kobler du til en forekomst av Database Engine.

- Klikk på Ny spørring på standardlinjen.

- Opprett en nøkkel ved å kjøre følgende CREATE MASTER KEY, CREATE CERTIFICATE og CREATE SYMMETRIC KEY-setninger.

Hvor brukes symmetriske nøkler?

Brukes i moderne datasystemer Symmetrisk kryptering Algoritmer brukes i mange moderne datasystemer for å forbedre datasikkerheten og brukernes personvern. Den avanserte Kryptering Standard (AES) som er allment brukt i både sikre meldingsapplikasjoner og skylagring er et fremtredende eksempel på en symmetrisk chiffer.

Anbefalt:

Hvordan deles symmetriske nøkler?

Symmetrisk nøkkelkryptering er et krypteringssystem der avsender og mottaker av en melding deler en enkelt felles nøkkel som brukes til å kryptere og dekryptere meldingen

Hvordan rengjør du bærbare nøkler uten å fjerne nøkler?

Trinn Slå av og koble fra den bærbare datamaskinen før du gjør noen rengjøring. Vipp den bærbare datamaskinen opp ned og trykk forsiktig eller rist den. Spray mellom tastene med trykkluft for å fjerne støv. Tørk av tastene med en fuktig mikrofiberklut. Fjern gjenstridig skitt med en bomullsdott dyppet inisopropylalkohol

Hvordan genereres JWT-token?

JWT eller JSON Web Token er en streng som sendes i HTTP-forespørsel (fra klient til server) for å validere autentisiteten til klienten. JWT er opprettet med en hemmelig nøkkel, og den hemmelige nøkkelen er privat for deg. Når du mottar en JWT fra klienten, kan du verifisere den JWT med denne hemmelige nøkkelen

Hvordan brukes symmetriske og asymmetriske nøkler sammen?

Asymmetrisk og symmetrisk kryptering brukes vanligvis sammen: bruk en asymmetrisk algoritme som RSA for å sikkert sende noen en AES (symmetrisk) nøkkel. Den symmetriske nøkkelen kalles øktnøkkelen; en ny sesjonsnøkkel kan sendes på nytt med jevne mellomrom via RSA. Denne tilnærmingen utnytter styrken til begge kryptosystemene

Må CSR genereres på serveren?

Nei. Det er ikke nødvendig å generere CSR på maskinen du vil være vert for det resulterende sertifikatet på. CSR-en må genereres enten ved å bruke den eksisterende private nøkkelen som sertifikatet til slutt vil bli paret med, eller dens tilhørende private nøkkel genereres som en del av CSR-opprettingsprosessen