JSP lar Java-kode og visse forhåndsdefinerte handlinger sammenflettes med statisk nettoppmerkingsinnhold, for eksempel HTML. Den resulterende siden kompileres og kjøres på serveren for å levere et dokument. De kompilerte sidene, så vel som alle avhengige Java-biblioteker, inneholder Java-bytekode i stedet for maskinkode. Sist endret: 2025-01-22 17:01

En tekstverdi som spesifiserer navnet på regnearket som skal brukes som ekstern referanse. For eksempel returnerer formelen =ADRESSE(1,1,,,'Ark2') Ark2!$A$1. Hvis arktekst-argumentet utelates, brukes ikke noe arknavn, og adressen returnert av funksjonen refererer til acell på gjeldende ark. Sist endret: 2025-01-22 17:01

Facebook oppdaterte nettopp sin iOS-app til versjon 6.0, og la til støtte for chattehoder og en ny nyhetsfeed. Mens på Android, kan chattehoder eksistere som et lag i hver app, på iOS, er opplevelsen begrenset til å være inne på Facebook for iPhone eller iPad. Sist endret: 2025-01-22 17:01

Som standard er svitsjen konfigurert til å ha administrasjonen av svitsjen kontrollert gjennom VLAN 1. Alle porter er tilordnet VLAN 1 som standard. Av sikkerhetshensyn anses det som en beste praksis å bruke et annet VLAN enn VLAN 1 for administrasjons-VLAN. Sist endret: 2025-06-01 05:06

6 av de vanskeligste kodene å knekke som vil drive deg fullstendig tullete Kryptos. Wikimedia Commons. Voynich-manuskriptet. Wikimedia Commons. Beale-chifrene. Wikimedia Commons. LCS35. Ehrman Photographic/Shutterstock.com. Dorabella chiffer. Wikimedia Commons. Taman Shud-saken. Wikimedia Commons. Sist endret: 2025-01-22 17:01

I dataprogrammering, spesielt i UNIX-operativsystemer, er et rør en teknikk for å overføre informasjon fra en programprosess til en annen. I motsetning til andre former for interprosesskommunikasjon (IPC), er et rør kun enveiskommunikasjon. Et rør er fast i størrelse og er vanligvis minst 4096 byte. Sist endret: 2025-01-22 17:01

Excel tilbyr ikke funksjonalitet for å lage en Access-database fra Excel-data. Når du åpner en Excel-arbeidsbok i Access (i dialogboksen Åpne fil endrer du listeboksen Filtype til Microsoft OfficeExcel-filer og velger filen du ønsker), oppretter Access en kobling til arbeidsboken i stedet for å importere dataene. Sist endret: 2025-01-22 17:01

Google Sites lar deg lage et nettsted uten å måtte vite hvordan du skal kode det selv. Det faller inn under Collaborative-kategorien i G Suite, noe som betyr at du kan få andre Google-brukere inn i prosessen for å lage nettsiden også, som er det som gjør den så kraftig og et så verdifullt verktøy for team. Sist endret: 2025-01-22 17:01

Et botnett er en samling Internett-tilkoblede enheter, som kan inkludere personlige datamaskiner (PC-er), servere, mobile enheter og internet of things (IoT)-enheter som er infisert og kontrollert av en vanlig type skadelig programvare. Brukere er ofte uvitende om et botnett som infiserer systemet deres. Sist endret: 2025-01-22 17:01

Infrastructure as a Service (IaaS) faktureres vanligvis på månedlig basis. Faktureringskostnader for hele måneden vil inkludere både servere som kjørte i hele 30 dager, samt servere som kjørte bare ett minutt. Platform as a Service (PaaS) fakturering og måling, på den annen side, bestemmes av faktisk bruk. Sist endret: 2025-01-22 17:01

EFax er en populær digital fakstjeneste. Innkommende fakser er vanligvis formatert som PDF-filer som kan lastes ned for å lese. Svindlere utnytter dette ved å sende falske e-poster som ser ut som de er fra eFax, med en lenke til en farlig fil. Noen av lenkene (f.eks. til efax.com) er til og med legitime. Sist endret: 2025-01-22 17:01

For å eksportere bare Facebook-kontaktene du nettopp har importert, velg "Gruppen" og velg deretter "Importert fra Yahoo Mail" fra rullegardinlisten. Alt som gjenstår å gjøre er å trykke på den store blå eksportknappen. Når du klikker Eksporter, vil Google generere en CSV-nedlasting av kontaktene dine. Sist endret: 2025-01-22 17:01

For den gjennomsnittlige småbedriften kan de månedlige kostnadene variere fra $500 til $2000 per måned for 'døgnet rundt beskyttelse av informasjonssystemet, dataene og arbeidsstasjonene. Du bør rådføre deg med en IT-støtteleverandør for mer informasjon om funksjoner og kostnader i en administrert tjenestepakke. Sist endret: 2025-01-22 17:01

Windows 8.1 Kildemodell Lukket kilde Kilde-tilgjengelig (gjennom Shared SourceInitiative) Utgitt til produksjon 27. august 2013 Generell tilgjengelighet 17. oktober 2013 Siste utgivelse 6.3.9600 / 8. april 2014 Støttestatus. Sist endret: 2025-01-22 17:01

Her er noen tips for å bevege deg: Forover og bakover: Len deg litt fremover. Ikke bøy i midjen. Bevegelsen vil være mest i anklene. Snu: For å snu hoverboardet ditt, skyver du tærne fremover. For å svinge til venstre, skyv ned høyre tær. Snu til høyre, skyv ned venstre tær. Sist endret: 2025-01-22 17:01

Et presentasjonsprogram er en programvarepakke som brukes til å vise informasjon i form av en lysbildefremvisning. Den har tre hovedfunksjoner: en editor som lar tekst settes inn og formateres, en metode for å sette inn og manipulere grafiske bilder, og et lysbildefremvisningssystem for å vise innholdet. Sist endret: 2025-01-22 17:01

Vinkeldirektiver brukes til å utvide kraften til HTML ved å gi den ny syntaks. Hvert direktiv har et navn - enten et fra Angular forhåndsdefinert som ng-repeat, eller et tilpasset navn som kan kalles hva som helst. Og hvert direktiv bestemmer hvor det kan brukes: i et element, attributt, klasse eller kommentar. Sist endret: 2025-01-22 17:01

Sikkerhetsmekanismer er tekniske verktøy og teknikker som brukes til å implementere sikkerhetstjenester. En mekanisme kan fungere alene, eller sammen med andre, for å tilby en bestemt tjeneste. Eksempler på vanlige sikkerhetsmekanismer er som følger: Kryptografi. Sist endret: 2025-01-22 17:01

I databehandling og spesifikt peer-to-peer fildeling, er seeding opplasting av allerede nedlastet innhold som andre kan laste ned fra. En peer velger bevisst å bli et frø ved å la opplastingsoppgaven være aktiv når innhold lastes ned. Det betyr at det skal være motivasjon til å frø. Sist endret: 2025-01-22 17:01

Du kan lage et Go-program hvor som helst på systemet ditt. Et typisk Go-program er en ren tekstfil med.go-filtypen. Du kan kjøre dette programmet ved å bruke go run hello.go-kommandoen der hello.go er en Go-programfil i gjeldende katalog. Et arbeidsområde er Gos måte å lette prosjektledelse på. Sist endret: 2025-01-22 17:01

Hvis du ikke finner ikonet Trygg fjerning av maskinvare, trykk og hold (eller høyreklikk) oppgavelinjen og velg Oppgavelinjeinnstillinger. Under varslingsområde velger du Velg hvilke ikoner som vises på oppgavelinjen. Rull til Windows Utforsker: Trygg fjerning av maskinvare og mat ut media og slå på. Sist endret: 2025-01-22 17:01

Et begrep som brukes for å beskrive et problem som finnes i et programvareprogram. En feil kan være en sikkerhetsrisiko, føre til at programmet krasjer eller forårsake andre problemer. For å løse feil, gir programvareutvikleren ut oppdateringer eller oppdateringer som oppdaterer koden og retter opp problemet. Sist endret: 2025-06-01 05:06

Nettverkseksternaliteter er effektene et produkt eller en tjeneste har på en bruker mens andre bruker samme eller kompatible produkter eller tjenester. Positive nettverkseksternaliteter eksisterer hvis fordelene (eller mer teknisk sett marginal nytte) er en økende funksjon av antall andre brukere. Sist endret: 2025-01-22 17:01

Opprett et elektronisk visittkort Velg Personer i navigasjonslinjen. Klikk på Ny kontakt øverst til venstre i Outlook-vinduet. Dobbeltklikk på visittkortet i kontaktskjemaet for å åpne boksen Rediger visittkort. Under Kortdesign klikker du på pilen for oppsettliste og klikker deretter på et oppsett fra listen. Sist endret: 2025-01-22 17:01

If-then-setningen if-then-setningen er den mest grunnleggende av alle kontrollflyt-setningene. Den forteller programmet ditt å kjøre en bestemt del av koden bare hvis en bestemt testevaluerer til sann. Sist endret: 2025-01-22 17:01

Vet den beste måten å rengjøre hvert rom. Ved å bruke Imprint® Smart Mapping lærer Roomba i7, kartlegger og tilpasser seg hjemmet ditt, og bestemmer den beste måten å rengjøre hvert eneste rom. Den husker til og med flere planløsninger, så enten det er rengjøring oppe eller nede, vet den hvilket kart den skal bruke. Sist endret: 2025-01-22 17:01

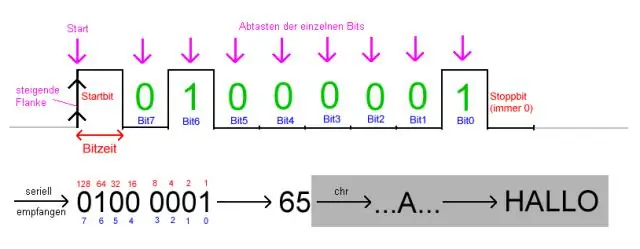

Oftest vil digitale signaler være en av to verdier - som enten 0V eller 5V. Tidsgrafer for disse signalene ser ut som firkantbølger. Analoge bølger er jevne og kontinuerlige, digitale bølger er trinnvise, firkantede og diskrete. Sist endret: 2025-01-22 17:01

Hva er bildeklassifisering i fjernmåling? Bildeklassifisering er prosessen med å tilordne landdekkeklasser til piksler. For eksempel inkluderer klasser vann, by, skog, landbruk og gressletter. Sist endret: 2025-01-22 17:01

Bruk int. to_bytes() for å konvertere en int til bytes Call int. to_bytes(lengde, byteordre) på en int med ønsket lengde på matrisen som lengde og rekkefølgen på matrisen som byteordre for å konvertere int til byte. Hvis byteordre er satt til 'big', starter rekkefølgen av de mest signifikante bytene i begynnelsen av matrisen. Sist endret: 2025-01-22 17:01

Bruk disse funksjonene til å kontrollere deltakerens skjerm: Museikonet viser hvor musepekeren er plassert. Trykk én gang for å venstreklikke med musen. Trykk og hold for å høyreklikke med musen. Trykk på tastaturikonet for å skrive inn tekst. Klyp med to fingre for å zoome inn og ut av brukerens skjerm. Sist endret: 2025-01-22 17:01

Finn katalogen du vil slå sammen med den du allerede har åpen. Når du klikker på 'Importer fra en annen katalog', åpnes Mac Finder eller Windows-mapper. Du må navigere dit den andre katalogen er du vil slå sammen. Sist endret: 2025-01-22 17:01

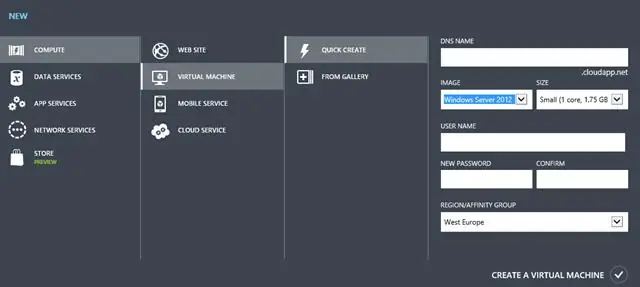

Koble til en forekomst av SQL Server som kjører inne i en Azure VM kan fullføres med bare noen få trinn: Opprett VM. Åpne en port for VM-en i Azure-administrasjonsportalen. Åpne en port i Windows-brannmuren på Azure VM. Konfigurer sikkerhet for forekomsten; bekrefte at TCP er aktivert. Koble til eksternt med SSMS. Sist endret: 2025-01-22 17:01

De fem typene makt inkluderer tvangsmakt, ekspertmakt, legitim makt, referentmakt og belønningsmakt. Sist endret: 2025-01-22 17:01

Nettstedet du prøver å få tilgang til er nede fordi webserveren som er vert for filene til nettstedet har problemer på serversiden. Nettstedet har migrert til en ny adresse. Windows-brannmuren din blokkerer tilgang til et bestemt nettsted. Nettleseren din laster nettsiden fra den interne hurtigbufferen. Sist endret: 2025-01-22 17:01

Overføring er handlingen med å overføre noe fra ett sted til et annet, som en radio- eller TV-sending, eller en sykdom som går fra en person til en annen. Overføring kan også være en kommunikasjon som sendes ut av radio eller TV, mens overføring av en sykdom er overføring av det viruset eller bakterien mellom mennesker. Sist endret: 2025-01-22 17:01

IOS 10-brukere må få tilgang til diagnostics.apple.com med hjelp fra Genius (Apple teknisk støtte). Skriv diagnostics:// i Safari på iPhone. Kunderepresentanten vil gi deg et servicebillettnummer som du skriver inn i den aktuelle boksen på telefonen. Sist endret: 2025-01-22 17:01

HDD. Fordi den bruker integrert kretsteknologi, er flashlagring en solid state-teknologi, noe som betyr at den ikke har bevegelige deler. Når flash-teknologi brukes til bedriftslagring, brukes begrepet flash-stasjon eller flash-array ofte om hverandre med solid-state drive (SSD). Sist endret: 2025-01-22 17:01

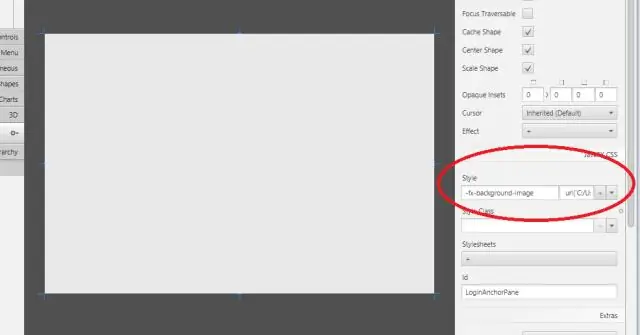

Bruk NetBeans IDE New Wizard. Bruk JavaFX Scene Builder New Command. Angi rotbeholder, CSS og stilklasse. Endre størrelsen på scenen og Scene Builder-vinduet. Lag grunnrutene. Sist endret: 2025-01-22 17:01

Night Owl-kameraet er værbestandig, men det vil ikke fungere når det er nedsenket i vann. Når du installerer kameraene, ikke plasser kameraet der regn eller snø vil treffe objektivet direkte, og kameraet bør heller ikke plasseres slik at solen eller sterkt lys skinner direkte inn i objektivet. Sist endret: 2025-01-22 17:01

Beste ASUS-telefoner i 2019 For spillere: ASUS ROG Phone. Flaggskip for mindre: ASUS ZenFone 5Z. Budsjettbeist: ASUS ZenFone Max Pro M2. Utrolig verdi: ASUS ZenFone Max M2. Flott alternativ på inngangsnivå: ASUS ZenFone Lite L1. Sist endret: 2025-01-22 17:01