For å slå på telefonen, trykk og hold inne av/på-tasten til telefonen vibrerer. Når telefonen er slått på, velg språk og region. Følg instruksjonene som vises på telefonen. Sist endret: 2025-01-22 17:01

Disse 15 selskapene oversvømmer e-posten din med mest spam Groupon (i gjennomsnitt 388 e-poster per bruker) LivingSocial (363) Facebook (310) Meetup (199) J. Crew (175) Twitter (TWTR) (173) Victoria's Secret (160) LinkedIn ( LNKD) (157). Sist endret: 2025-06-01 05:06

HTTP Authorization request header inneholder legitimasjonen for å autentisere en brukeragent med en server, vanligvis, men ikke nødvendigvis, etter at serveren har svart med en 401 Uautorisert status og WWW-Authenticate header. Sist endret: 2025-06-01 05:06

Imidlertid ser de fleste ut til å slå seg ned på seks, snarere enn tre, egenskaper ved menneskelige språk: forskyvning, vilkårlighet, produktivitet, diskrethet, dualitet og kulturell overføring. Forskyvning betyr at et språk kan referere til andre tider og steder enn nåtiden. Sist endret: 2025-01-22 17:01

Excel MAX-funksjonen returnerer den største verdien fra et oppgitt sett med numeriske verdier. Syntaksen til funksjonen er: MAKS(tall1, [tall2],) der tallargumentene er én eller flere numeriske verdier (eller matriser med numeriske verdier), som du vil returnere den største verdien av. Sist endret: 2025-06-01 05:06

Nedenfor er 23 regler for å gjøre SQL raskere og mer effektiv Sletting og oppdateringer av batchdata. Bruk automatisk partisjonering av SQL-serverfunksjoner. Konverter skalarfunksjoner til funksjoner med tabellverdi. I stedet for OPPDATERING, bruk CASE. Reduser nestede visninger for å redusere etterslep. Pre-taging av data. Bruk temp-tabeller. Unngå å bruke gjenbrukskode. Sist endret: 2025-01-22 17:01

NCSC definerer en cyberhendelse som et brudd på et systems sikkerhetspolicy for å påvirke dets integritet eller tilgjengelighet og/eller uautorisert tilgang eller forsøk på tilgang til et system eller systemer; i tråd med Computer Misuse Act (1990). Sist endret: 2025-01-22 17:01

I syllogistisk logikk er det 256 mulige måter å konstruere kategoriske syllogismer ved å bruke A-, E-, I- og O-utsagnsformene i kvadratet av opposisjon. Av de 256 er bare 24 gyldige skjemaer. Av de 24 gyldige skjemaene er 15 ubetinget gyldige, og 9 er betinget gyldige. Sist endret: 2025-01-22 17:01

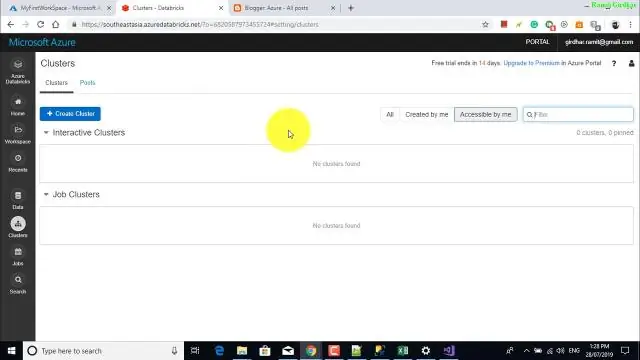

Slik oppretter du en klynge: Klikk på Klynger-knappen i sidefeltet. Klikk på Opprett klynge på siden Klynger. På Opprett klynge-siden, spesifiser klyngenavnet Quickstart og velg 6.3 (Scala 2.11, Spark 2.4. 4) i rullegardinmenyen Databricks Runtime Version. Klikk på Opprett klynge. Sist endret: 2025-01-22 17:01

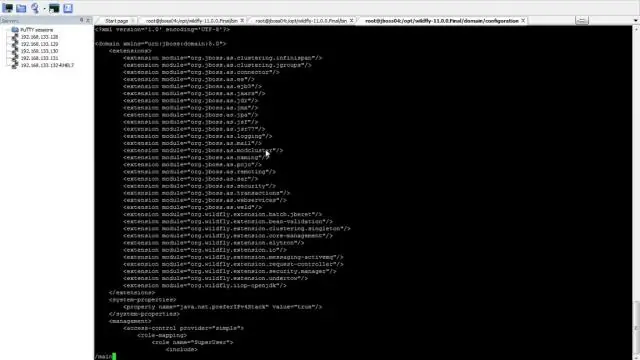

Utvikler: Red Hat. Sist endret: 2025-01-22 17:01

Forutsetning – Adaptiv sikkerhetsenhet (ASA), Nettverksadresseoversettelse (NAT), Statisk NAT (på ASA) Nettverksadresseoversettelse brukes for oversettelse av private IP-adresser til offentlige IP-adresser mens du får tilgang til internett. NAT opererer vanligvis på ruter eller brannmur. Sist endret: 2025-06-01 05:06

Beste svar: Du kan, men det er ikke den beste ideen. iPad har et Li-Ion-batteri, som har sin beste levetid når det regelmessig blir delvis utladet og ladet opp igjen. Bunnlinjen er å la den være koblet til, men minst en gang i uken eller så, koble den fra og kjør den ned til 50 % og la den lades opp igjen. Sist endret: 2025-01-22 17:01

Hvem håndhever PCI DSS-kravene? Selv om PCI DSS-kravene er utviklet og vedlikeholdt av et industristandardorgan kalt PCI Security StandardsCouncil (SSC), håndheves standardene av de fem betalingskortmerkene: Visa, MasterCard, American Express, JCB International ogDiscover. Sist endret: 2025-01-22 17:01

Amphitrite er en mindre gresk gudinne, en av flere som styrte havene. En vakker gudinne, hun var datteren til Nereus, en mindre havgud, og Doris, en seanymfe. Sist endret: 2025-01-22 17:01

Alle tråder dør enten ved å gå tilbake fra kallet til kjøremetoden eller ved å kaste et unntak som forplanter seg utover kjøremetoden. Tråder dør i følgende situasjoner: Når metoden den kjører slutter (eller kaster) Når prosessen avsluttes. Når datamaskinen er slått av eller tilbakestilt. Sist endret: 2025-01-22 17:01

Konfigurer de trådløse innstillingene: Plasser Brother-maskinen innenfor rekkevidden til WPS- eller AOSS™-tilgangspunktet/ruteren. Kontroller at strømledningen er koblet til. Slå på maskinen og vent til maskinen er i Klar-tilstand. Hold nede WPS- eller AOSS™-knappen på WLAN-tilgangspunktet/ruteren i noen sekunder. Sist endret: 2025-01-22 17:01

Med en heltidsjobb og andre forpliktelser tar det vanligvis to måneder å investere 80 timers studier. Hvis du er helt ny på AWS, anbefaler vi cirka 120 timer eller tre måneder for å forberede deg. Begynn med det grunnleggende, og gå deretter til Solutions Architect – Associate Learning Path. Sist endret: 2025-06-01 05:06

Tidsavbrudd for synlighet er tidsperioden eller varigheten du spesifiserer for køvaren som når den hentes og behandles av forbrukeren gjøres skjult for køen og andre forbrukere. Hovedformålet er å unngå at flere forbrukere (eller samme forbruker) bruker den samme varen gjentatte ganger. Sist endret: 2025-01-22 17:01

Typer kommunikasjonsstrategier Kommunikasjonsstrategier kan være verbale, ikke-verbale eller visuelle. Å integrere alle strategiene sammen vil tillate deg å se mest suksess. Sist endret: 2025-06-01 05:06

Nighthawk X6 (R8000), som den originale Nighthawk (R7000) før den, er utrolig stilig for en Wi-Fi-ruter. Siden R8000 er en ruter uten innebygd modem, har R8000 én WAN- og fire LAN Ethernet-porter, samt én USB 3.0- og én USB 2.0-port for å legge til ekstern lagring eller flash-stasjoner. Sist endret: 2025-01-22 17:01

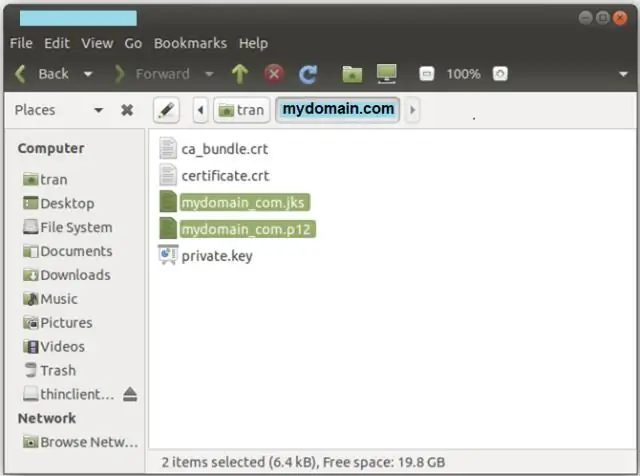

Trinn 1: Få et SSL-sertifikat. Hvis du vil bruke SSL og betjene Spring Boot-applikasjonen din over HTTPS, må du få et sertifikat. Trinn 2: Aktiver HTTPS i Spring Boot. Som standard vil den innebygde Tomcat-beholderen med Spring Boot ha HTTP på port 8080 aktivert. Trinn 3: Omdiriger HTTP til HTTPS (valgfritt). Sist endret: 2025-01-22 17:01

I Java brukes tilbehør for å få verdien av et privat felt og mutatorer brukes til å angi verdien til et privat felt. Hvis vi har erklært variablene som private, vil de ikke være tilgjengelige for alle, så vi må bruke getter- og setter-metoder. Sist endret: 2025-01-22 17:01

Tantalpentoksid er et fargeløst fast stoff som reagerer med oksidasjonsmidler og kan forårsake eksplosjoner og brann. Tilfeller av forgiftning på grunn av eksponering er ikke rapportert, men tantal er moderat giftig, og hvis behandlingen involverer kutting, smelting eller sliping, kan høye konsentrasjoner av røyk eller støv slippes ut i luften. Sist endret: 2025-01-22 17:01

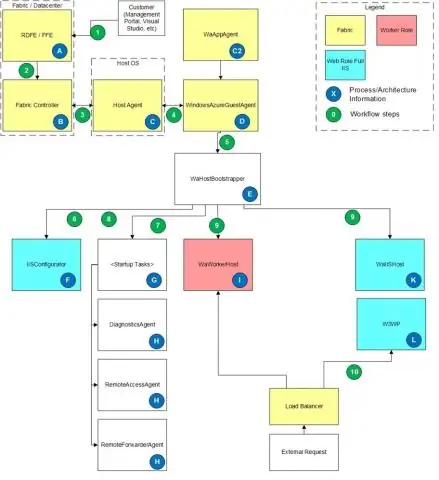

Arbeidsflyt: Visualiser, design, bygg, automatiser og distribuer forretningsprosesser som en rekke trinn. Administrerte koblinger: Logikkappene dine trenger tilgang til data, tjenester og systemer. Se koblinger for Azure Logic-apper. Sist endret: 2025-01-22 17:01

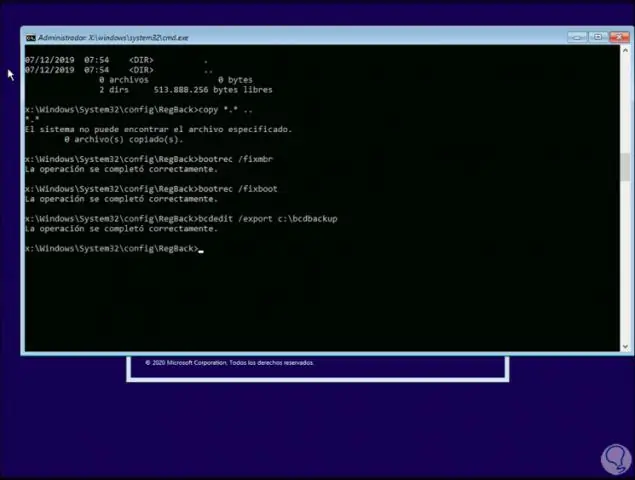

Srttrailen. txt BSOD-feil kan være forårsaket av den ødelagte programvaren installert på datamaskinen. I tillegg kan det være relatert til maskinvareproblemer, for eksempel inkompatibel maskinvareimplementering eller overbelastning av strømforsyningen. Sist endret: 2025-01-22 17:01

Sørg for at hodetelefonene er slått AV (hvis du trykker på strømknappen, skal ikke LED-en lyse). Hold inne strømknappen til LED-indikatoren blinker rød-hvit-rød-hvit osv. I telefonens Bluetooth-innstillinger trykker du på 'MA650Wireless' / 'MA750 Wireless' / 'MA390Wireless' for å koble til hodetelefonene dine. Sist endret: 2025-01-22 17:01

Svake enhetstyper har delvise nøkler. Merk – Svak enhet har alltid total deltakelse, men sterk enhet har kanskje ikke total deltakelse. Svak enhet er avhengig av sterk enhet for å sikre eksistensen av svak enhet. Som en sterk enhet, har ikke svakhet noen primærnøkkel, den har en delvis diskriminatornøkkel. Sist endret: 2025-01-22 17:01

9 svar. Uansett hvordan du ser på det, er en anime en tegneserie. Hovedforskjellen er at en anime betraktes som en japansk tegneseriestil i Vesten. Mange engelskspråklige ordbøker definerer anime som 'en japansk stil med filmanimasjon' eller som 'en animasjonsstil utviklet i Japan.'. Sist endret: 2025-01-22 17:01

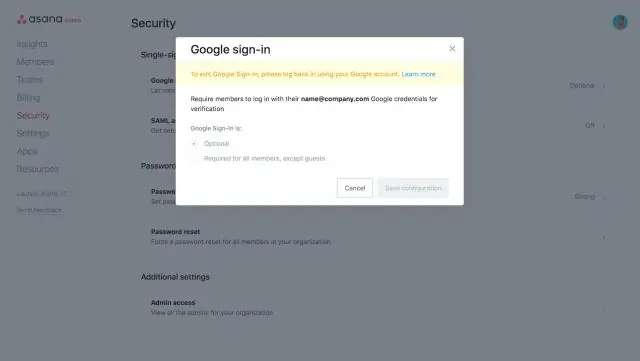

Sett opp din egen tilpassede SAML-applikasjon. Enkel pålogging (SSO) lar brukere logge på alle sine skyapplikasjoner for bedrifter ved å bruke deres administrerte Google-kontolegitimasjon. Google tilbyr forhåndsintegrert SSO med over 200 populære skyapplikasjoner. Sist endret: 2025-01-22 17:01

Fra og med 2018 kan nettkunder kjøpe t-skjorter i bomull av høy kvalitet med ordene 'I AcceptBitcoin' på Amazon.com Inc. (NASDAQ: AMZN), men de har fortsatt ikke lov til å betale for skjorten med actualbitcoin. Sist endret: 2025-01-22 17:01

Kart er assosiative beholdere som lagrer elementer dannet av en kombinasjon av en nøkkelverdi og en tilordnet verdi, etter en bestemt rekkefølge. I et kart brukes nøkkelverdiene vanligvis til å sortere og unikt identifisere elementene, mens de kartlagte verdiene lagrer innholdet knyttet til denne nøkkelen. Sist endret: 2025-06-01 05:06

Kwikset er en del av Hardware and Home Improvement Group til Stanley Black & Decker, som også eier låsesettprodusentene Weiser og Baldwin. Kwikset-låser har nå utviklet seg til å inkludere mange Weiser-funksjoner, og Weiser-låser bruker nå Kwiksets 'SmartKey' selvinntastbare låseteknologi og Kwikset-nøkkelspor. Sist endret: 2025-01-22 17:01

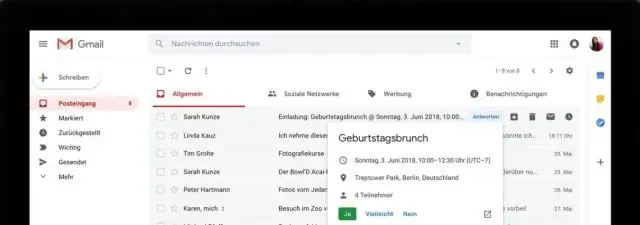

Slik fjerner du blokkering av en kontakt i Gmail Gå til Gmail-innstillinger (ved å klikke på tannhjulikonet). Klikk kategorien Filtre og blokkerte adresser. Rull ned til bunnen av skjermen, og du vil se en liste over blokkerte adresser. Du må bla gjennom listen for å finne kontakten du vil oppheve blokkeringen og klikke på koblingen Opphev blokkering. Sist endret: 2025-01-22 17:01

Hva er nedre og øvre gjerde? Nedre gjerde er "nedre grense" og øvre gjerde er "øvre grense" av data, og all data som ligger utenfor denne definerte grensen kan betraktes som en uteligger. LF = Q1 - 1,5 * IQR. Sist endret: 2025-06-01 05:06

Slik: Slik deaktiverer du aggressiv modus for inngående tilkoblinger på Cisco ASA (ASDM) Trinn 1: Logg på ASDM. Trinn 2: Bla til konfigurasjon. Trinn 3: Bla til Remote Access VPN. Trinn 4: Under Nettverkstilgang (klienttilgang), bla til Avansert > IKE-parametere. Sist endret: 2025-01-22 17:01

Eksamenen for registrert helseinformasjonstekniker (RHIT) er på 3,5 timer, med 150 flervalgsspørsmål (130 poengsum/20 forhåndsprøver). Sist endret: 2025-01-22 17:01

Et kontrollrelé er en elektrisk komponent som åpner eller lukker en bryter for å tillate strøm å flyte gjennom en ledende spole, mens spolen ikke kommer i direkte kontakt med bryteren. Kontrollreléer er elektromagnetiske enheter som vanligvis kontrollerer strømstrømkretsene. Sist endret: 2025-01-22 17:01

Slik blokkerer du annonser i Spotify DesktopApplication: Gå til StopAd "Settings" (klikk på "Settings" nederst til venstre i StopAdmain-vinduet) Klikk på "Applications"-knappen. Klikk på "Søk app" Gå inn på Spotify. Merk av - klikk "Legg til i filtrering". Sist endret: 2025-01-22 17:01

For at et språk skal skrives statisk, betyr det at typene av alle variabler er kjent eller utledet på kompileringstidspunktet. I dataprogrammering blir programmeringsspråk ofte klassifisert som sterkt skrevet eller svakt skrevet (løst skrevet). Eksempel på et løst skrevet språk er Perl. Sist endret: 2025-01-22 17:01

Det anbefales generelt å lage en indeks som fører til fremmednøkkelkolonnen(e), for ikke bare å støtte sammenføyninger mellom primærnøkkelen og fremmednøkkelen, men også oppdateringer og slettinger. Sist endret: 2025-01-22 17:01