- Forfatter Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:51.

- Sist endret 2025-01-22 17:36.

Hensikt. De utnyttelse fase av a penetrasjonstest fokuserer utelukkende på å etablere tilgang til et system eller en ressurs ved å omgå sikkerhetsrestriksjoner.

På samme måte kan du spørre, hva gjør en penetrasjonstester?

Penetrasjon testing, også kalt pennetesting eller etisk hacking, er den praksis med å teste et datasystem, nettverk eller nettapplikasjon for å finne sikkerhetssårbarheter som en angriper kan utnytte. Penetrasjon testing kan automatiseres med programvareapplikasjoner eller utføres manuelt.

Spørsmålet er deretter, hva er fasene i en penetrasjonstest? De 7 fasene av penetrasjonstesting er: Pre-engasjement handlinger, rekognosering , trusselmodellering og sårbarhetsidentifikasjon, utnyttelse, post-utnyttelse, rapportering og løsning og re-testing. Du har kanskje hørt forskjellige faser eller bruker din egen tilnærming, jeg bruker disse fordi jeg synes de er effektive.

Med tanke på dette, hva er penetrasjonstesting med eksempel?

Eksempler av Penetrasjonstesting Verktøy NMap- Dette verktøyet brukes til å utføre portskanning, OS-identifikasjon, spore ruten og for sårbarhetsskanning. Nessus- Dette er tradisjonelt nettverksbasert sårbarhetsverktøy. Pass-The-Hash - Dette verktøyet brukes hovedsakelig for å knekke passord.

Hva er de nødvendige aktivitetene som en penetrasjonstester må utføre mens han utfører en penetrasjonstest for å finne gyldige brukernavn?

Noen av nødvendige aktiviteter som en penetrasjonstester må utføre å validere brukernavn er: fotavtrykk, skanning og oppregning. * Footprinting også kjent som rekognosering er en strategisk metode for å få en blåkopi av sikkerhetsprofilen til en organisasjon.

Anbefalt:

Hva er w3c hva er Whatwg?

Web Hypertext Application Technology Working Group (WHATWG) er et fellesskap av mennesker som er interessert i å utvikle HTML og relaterte teknologier. WHATWG ble grunnlagt av enkeltpersoner fra Apple Inc., Mozilla Foundation og Opera Software, ledende nettleserleverandører, i 2004

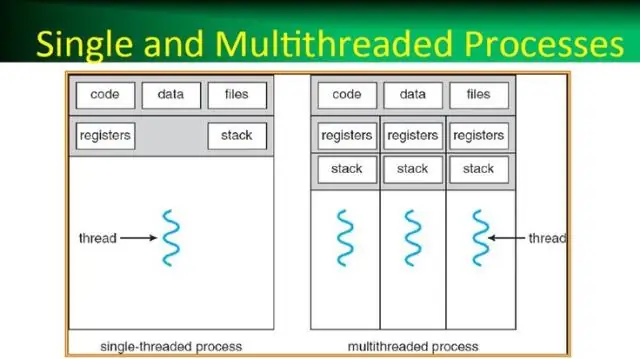

Hva er en prosess i et operativsystem hva er en tråd i et operativsystem?

En prosess, i de enkleste vilkårene, er et eksekveringsprogram. En eller flere tråder kjøres i sammenheng med prosessen. En tråd er den grunnleggende enheten som operativsystemet tildeler prosessortid til. Trådpoolen brukes først og fremst til å redusere antall applikasjonstråder og gi administrasjon av arbeidstrådene

Hva er cellereferanser og hva er de forskjellige typene referanser?

Det er to typer cellereferanser: relative og absolutte. Relative og absolutte referanser oppfører seg annerledes når de kopieres og fylles til andre celler. Relative referanser endres når en formel kopieres til en annen celle. Absolutte referanser, derimot, forblir konstante uansett hvor de kopieres

Hva er forskjellen mellom etisk hacking og penetrasjonstesting?

Penetrasjonstesting er en prosess som identifiserer sikkerhetssårbarheter, feilrisikoer og upålitelige miljøer. Målet med etisk hacking er fortsatt å identifisere sårbarheter og fikse dem før de kan utnyttes av kriminelle, men tilnærmingen er mye bredere enn pentesting

Hva er de forskjellige typene penetrasjonstesting?

Fem typer penetrasjonstest for penntesting av nettverkstjenestetester. Denne typen pennetest er det vanligste kravet til pennetestere. Nettapplikasjonstester. Det er mer en målrettet test, også mer intens og detaljert. Tester på klientsiden. Tester for trådløst nettverk. Sosiale ingeniørprøver