- Forfatter Lynn Donovan donovan@answers-technology.com.

- Public 2023-12-15 23:51.

- Sist endret 2025-01-22 17:35.

Ransomware-angrep er typisk utført ved å bruke en trojaner, gå inn i et system gjennom for eksempel et ondsinnet vedlegg, innebygd kobling i en phishing-e-post eller en sårbarhet i en nettverkstjeneste.

På samme måte kan man spørre seg, hvor lang tid tar det å komme seg etter løsepenge-angrep?

Det tar 33 timer ifølge en fersk undersøkelse av Vanson Bourne blant 500 beslutningstakere innen cybersikkerhet som ble sponset av SentinelOne. Gjennomsnittsofferet ble truffet seks ganger.

hvor vanlig er ransomware-angrep? Sikkerhet. Analyse av over 230 000 løsepenge-angrep som fant sted mellom april og september, har blitt publisert av cybersikkerhetsforskere ved Emsisoft, og en familie av skadevare sto for over halvparten (56 %) av rapporterte hendelser: 'Stopp' løsepengevare.

Foruten dette, hva er den vanligste angrepsmetoden for løsepengeprogramvare?

Den vanligste metoden for hackere å spre løsepengevare er gjennom phishing-e-poster . Hackere bruker nøye utformet phishing-e-poster å lure et offer til å åpne et vedlegg eller klikke på en lenke som inneholder en ondsinnet fil.

Kan løsepengevare fjernes?

Hvis du har den enkleste typen løsepengevare , for eksempel et falskt antivirusprogram eller et falskt opprydningsverktøy, du kan vanligvis ta bort det ved å følge trinnene i min forrige malware fjerning guide. Denne prosedyren inkluderer å gå inn i Windows' sikkermodus og kjøre en on-demand virusskanner som Malwarebytes.

Anbefalt:

Hva er de forskjellige operasjonstypene som utføres på signaler?

Grunnleggende signaloperasjoner inkluderer tidsforskyvning, skalering og reversering. I denne videoen er et kontinuerlig-tidssignal x(t) skissert og deretter 4 forskjellige signaloperasjonseksempler demonstrert. Tidsforskyvning, komprimering, ekspansjon og reversering vurderes alle individuelt

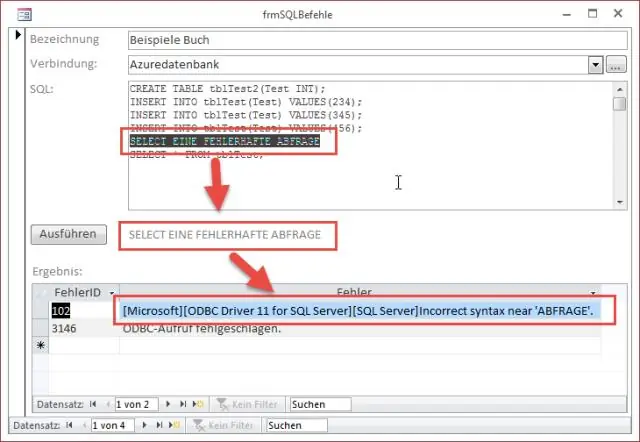

Hvordan utføres SQL-spørringer?

SELECT Statement Execution Order I SQL er den første klausulen som behandles FROM-leddet, mens SELECT-leddet, som vises først i en SQL-spørring, behandles mye senere. Fasene involvert i den logiske behandlingen av en SQL-spørring er som følger: GROUP BY-klausul. Å ha klausul

Hvor smarte kontrakter utføres?

En smart kontrakt er et sett med datakode mellom to eller flere parter som kjører på toppen av en blokkkjede og utgjør et sett med regler som er godkjent av de involverte partene. Ved utførelse, hvis disse settet med forhåndsdefinerte regler er oppfylt, utfører den smarte kontrakten seg selv for å produsere utdata

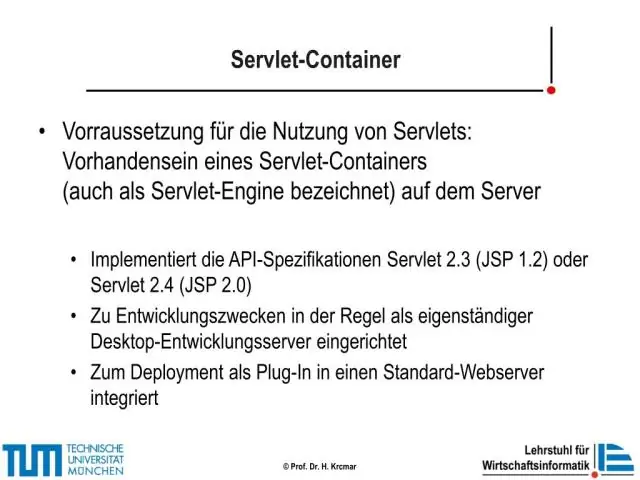

Hva er vanlige oppgaver som utføres av servletbeholder?

Diverse oppgave: Servlet-beholder administrerer ressurspoolen, utfører minneoptimaliseringer, kjører søppeloppsamler, gir sikkerhetskonfigurasjoner, støtte for flere applikasjoner, hot deployment og flere andre oppgaver bak scenen som gjør livet enklere for en utvikler

Hvilke to handlinger utføres av en Cisco-svitsj velg to?

Hva er to handlinger utført av en Cisco-svitsj? (Velg to.) bygge en rutetabell som er basert på den første IP-adressen i rammeoverskriften. bruke kilde-MAC-adressene til rammer for å bygge og vedlikeholde en MAC-adressetabell. videresende rammer med ukjente destinasjons-IP-adresser til standard gateway